Descubren una nueva vulnerabilidad crítica que afecta a todas las versiones del protocolo SAMBA con la que es posible ejecutar código de forma remota.

Con el ambiente de pánico todavía reciente provocado por el ciberataque de ransomware WannaCry , se descubre una nueva vulnerabilidad (registrada como CVE-2017-7494) que también tiene la capacidad de propagarse entre máquinas vulnerables y permite la ejecución de código de forma remota.

¿Cómo nos afecta?

Esta vulnerabilidad se encuentra en todas las versiones de SAMBA, el protocolo de compartición de archivos por excelencia en sistemas UNIX que permite que dispositivos Linux o Mac aparezcan y actúen como servidores en redes Windows. Dispositivos de almacenamiento en red como los NAS (Network Attached Storage), implementan este protocolo y son vulnerables si no se toman las medidas oportunas y por tanto, cualquier sistema de almacenamiento en red con sistema operativo Linux o Mac está expuesto a dicha vulnerabilidad.

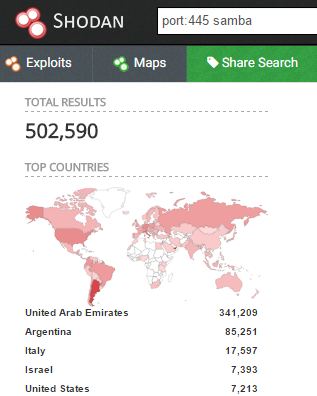

Utilizando buscadores de dispositivos como Shodan podemos realizar una búsqueda de cuantos dispositivos expuestos a internet tienen el protocolo SAMBA activo por el puerto 445 obteniendo el dato de 502.590 dispositivos detectados.

Según un estudio de Rapid7, actualmente hay alrededor de 110.000 dispositivos expuestos en internet con versiones vulnerables de SAMBA por el puerto 139 y 104.00 dispositivos expuestos por el puerto 445 (puertos comunes de este protocolo).

¿Cómo protegernos?

Desde el 24 de Mayo de 2017, se encuentra disponible en la página oficial de SAMBA un parche que evita la explotación de la vulnerabilidad. El proceso a seguir es el siguiente:

- Actualización de SAMBA a la última versión o al menos a una versión igual o superior a la 4.4

- Aplicación del parche descargable desde la página de SAMBA

Si quiere comprobar si cuenta con algún dispositivo vulnerable, contacte con nosotros.